Kişisel Veri Güvenliğine Uluslararası Standart Geliyor

Kişisel veri koruma ve veri güvenliğinin GDPR ve KVK gibi düzenlemelerle yasal zemine kavuştuğu günümüzde standartlar bir gereklilik olarak ortaya çıkıyor. Standartlar alanında dünya lideri olan ve ISO 9001 ve ISO 27001 gibi onlarca standardın üreticisi olan ISO (Uluslararası Standardizasyon Organizasyonu), Ağustos ayında ISO/IEC 27001 Bilgi Güvenliği Yönetim Sistemi Standardı ailesine yeni eklenen ISO/IEC 27701 Bilgi Gizliliği Yönetim Sistemi Standardını duyurdu.

ISO/IEC 27001’de bilgi güvenliği yönetim sistemi, bilginin gizliliği, bütünlüğü ve erişilebilirliği üzerine kurulmakta ve gizliliğe ilişkin gereksinimler sınırlı bir seviyede ortaya konmaktaydı. Ancak öyle görünüyor ki, son yılların en sıcak konusu olan kişisel verilerin mahremiyeti, bu alana özel destekleyici bir standardın hazırlanmasını gerektirmiş.

Yeni Standart, ISO/IEC 27001(gereksinimler) ve ISO/IEC 27002’nin (uygulama prensipleri) bir uzantısı olarak oluşturulmuş ve her iki standart ile ilişkilendirilerek kurgulanmış. GDPR ve KVK gereksinimlerini kapsamaktadır.

ISO/IEC 27701’in hazırlanmasında, ISO/IEC teknik komitelerinin yanı sıra veri koruma otoriteleri, güvenlik ajansları, sektör ve akademiden pek çok uzman görev almış ve çalışmalar için itici güçler şunlardır:

- kuruluşların düzenleyici otoritelere, müşterilerine ve ortaklarına bir güvence vermesi gerekmesi ve böyle bir standardın bu güvencenin verilmesine güçlü bir katkıda bulunacak olması,

- kişisel verileri korumanın sadece yasal bir gereklilik değil, aynı zamanda toplumsal bir ihtiyaç haline gelmesi

Öte yandan standardın hazırlanmasında aktif olarak rol oynayan Microsoft yöneticisi Julie Brill, önümüzdeki dönemde Microsoft Azure ve Office 365 ürünlerinde yeni standardı uygulayacaklarını ve bu durumun müşterilerinin bu standardı benimsemelerini destekleyeceğini söylemekte.

ISO / IEC 27701’in Yararları:

• Kişisel bilgilerin yönetimine güven sağlar

• Paydaşlar arasında şeffaflık sağlar

• Etkili iş sözleşmelerini kolaylaştırır

• Rolleri ve sorumlulukları açıklar

• Gizlilik düzenlemelerine uyumu destekler

• Önde gelen bilgi güvenliği standardı ISO / IEC 27001 ile bütünleşerek karmaşıklığı azaltır

BİLGİ GÜVENLİĞİNİN ÜÇ UNSURU

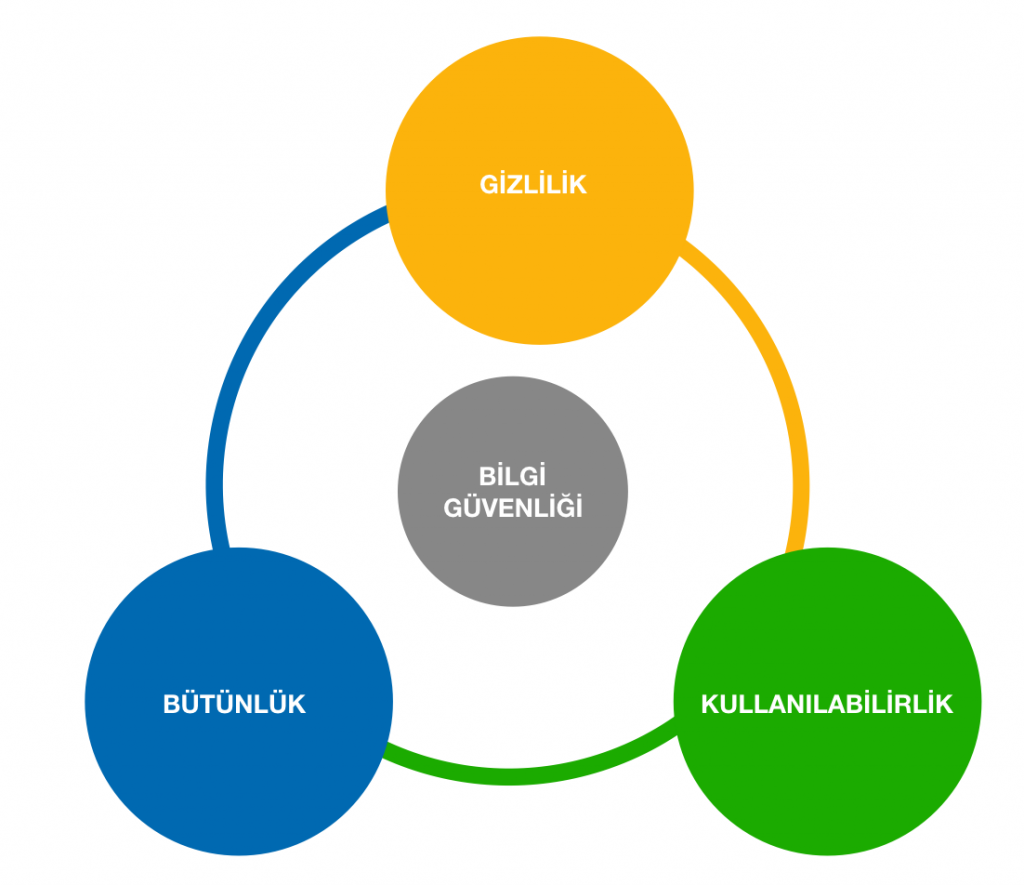

Kişisel veri güvenliği ve korunması alanlarında ISO’nun 27701 girişimi ile paralel olarak bilgi standartlarının saç ayakları olan üç unsurdan bahsetmek gerektiğini düşünüyorum. Gizlilik, bütünlük ve kullanılabilirlik olarak sıralanan bu üç unsurun neler olduğundan bahsedeceğim.

Bilgi güvenliği sadece bilginin başkasının eline geçmesi yani gizliliğinden ibaret değildir. McCumber Bilgi Güvenliği Modeli’ne göre (McCumber, 1991) bilginin karakteri, “gizlilik”, “bütünlük” ve “kullanılabilirlik” (confidentiality, integrity, availability) olarak isimlendirilen üç unsurdan oluşur. ISO 27001 de bu bilginin güvenliğini tariflemek için üç unsuru temel almaktadır.

Üç unsuru kısaca açacak olursak:

Gizlilik (Confidentiality):

Bilginin yetkisiz kişilerin eline geçmemesidir. Örnek vermek için evinizde bir milyon dolarınız olduğunu düşünün (para, burada herkesin ortak ve ölçülebilir bir değer biçtiği varlık olması açısından örnek olarak verilmiştir). Sizin bu meblağda bir paranız olduğunun, sizce bilmesini istemediğiniz kişilerce bilinmesi paranın gizlilik güvenliğini tehlikeye sokmaktadır. Gizlilik, ifşa olduğunda tehditlere açık olmanın yanı sıra, direk bu durumdan zarar görme anlamına da gelebilmektedir. Hatta BGYS sistemlerinin günümüzdeki karar yaygın olmadığı yıllarda ISO 27001 belgesine sahip şirketler, kendilerine tehdit çekmemek adına açık biçimde belgeleri olduğunu söylemeyebiliyorlardı. McCumber modelinde bilgi gizliliğinin sağlanması amacıyla, bilginin

transferi ve depolanması süreçlerinde kripto kullanımı önerilmektedir (McCumber, 2005). Elektronik ortamdaki bilginin gizlilik etiketi, bilgi erişim sırasında kişisel bilgilerin ve bireysel hakların korunması; bilginin gizliliği kapsamındaki başlıca konulardır.

Bütünlük (Integrity)

Bilginin yetkisiz kişiler tarafından değiştirilmesi silinmesi ya da herhangi bir şekilde tahrip edilmesi tehditlerine karşı içeriğinin korunmasıdır. Diyelim ki evinizdeki bir milyon dolarınızı bankaya yatırarak korumak istediniz ancak bu büyüklükte bir meblağı yatırırken işlem hatası yüzünden bir sıfır eksik yazıldı ve artık paranız yüz bin dolar olarak görünüyor, bu bütünlük bozulmasıdır. Bütünlük güvenlik sorunları için kısaca kazara veya kasıtlı olarak bilginin orijinal halinden farklılaşmasıdır diyebiliriz. McCumber’e göre bilginin bütünlüğü; kripto çözümleri, karşılaştırmalı analiz, inkâr edememe, kimlik doğrulama ve erişim kontrolü süreçlerini de içine almaktadır (McCumber, 2005). Kimlik doğrulama ve erişim kontrolü ile ilgili yetkisiz erişimi tespit etme ve engelleme sürecinde; kimlik tanımlama, kimlik doğrulama ve yetkilendirme yöntemleri (kullanıcı adı, şifre, parmak izi, elektronik güvenlik sertifikaları, elektronik kart vd.) uygulanarak, kullanıcının önceden yetkilendirilmiş kaynaklara ihtiyaç duyabileceği en düşük yetki ile erişimi sağlanır

Kullanılabilirlik/ Erişilebilirlik/ Devamlılık (Availability)

Bilginin her ihtiyaç duyulduğunda ilgili ya da yetkili kişilerce ulaşılabilir ve kullanılabilir durumda olmasıdır. Para örneğinden devam edecek olursak, bankadaki paranızla bir yatırım yapacaksınız, o anda paranızı çekmeye ihtiyacınız var ve sistem aynı gün yüzbin dolar üstünde para çekmenize izin vermiyor, bu bir kullanılabilirlik güvenlik sorunudur. Ayrıca herhangi bir sorun ya da problem çıkması durumunda bile bilginin erişilebilir olması kullanılabilirlik özelliğinin bir gereğidir. Bu erişim tanımlanmış kullanıcı erişim hakları çerçevesinde olmalıdır. Kullanılabilirlik ilkesince her kullanıcı erişim hakkının bulunduğu bilgi kaynağına, yetkili olduğu zaman diliminde mutlaka erişebilmelidir. Veri depolama alanları ile kullanıcılar her an güncel bilgiye erişebilmektedir, ayrıca bu sistemlere hizmet veren cihazların altyapı yedekliliği ve yeterliliği, düzenli yedekleme yönetimi ve gerektiğinde en kısa sürede hizmete erişim bu unsurun önemsediği teknik alanlardır.

Bu üç unsura dikkat edecek olursanız, tüm alternatif güvenlik senaryolarını kapsadıklarını göreceksiniz. Kişisel görüşüm olarak gizlilik riskleri ilk bakışta daha çok akla gelse de, bütün ve kullanılabilir biçimde bilgi varlıklarını korumanızın da gizlilik unsuru riskleriniz kadar değerli olduğunu düşünüyorum. Ayrıca gizlilik unsurunun fazlasıyla desteklenmesi ve uygulanan güvenlik önlemlerinin bilgiye erişimi gereğinden fazla zorlaştırması nedeniyle güvenlik önlemi ile erişilebilirlik dengesi doğru biçimde kurulamayabilir böylelikle bilgi kaynaklarına erişim kısıtlanabilmektedir.

Standardın uluslararası kabulü ve uygulanması açısından önemli avantajları olarak görünmekte. Yakında bu standardı daha sık duyacağımız kuvvetle muhtemel.

Bu durumu, bilgi güvenliği unsurları için çok kullanılan “üç bacaklı tabure” örneği ile gözünüzde canlandırabilirsiniz. Bu tabure üç bacak aynı uzunlukta ve sağlamlıkta olduğu sürece dengede durmaya uygundur. Herhangi bir unsurda zayıflık olduğu anda o yöne doğru taburenin dengesi bozulmaktadır.

Aynı zamanda bilgi güvenliği için “en zayıf halka” kıyaslaması da kullanılmaktadır. Bu unsurlardan en güçsüzü kadar bilginiz güvende demektir. Başka bir yönden bakacak olursak, bilginiz ihmal ettiğiniz unsurlar nedeniyle tehlikededir diyebiliriz.

Bilgi güvenliği yönetiminde bilginin sahibi, bilgi kullanıcısı ya da bilginin bulunduğu sistemin yöneticisi iseniz bu unsurları korumada sorumluluk sahibisiniz anlamına gelmektedir.

Sonuç olarak ISO/IEC 27701’in

- kişisel veri mahremiyetinin bu kadar gündemde olduğu bir dönemde yayınlanmış olması,

- bilgi/veri gizliliğinin organizasyon seviyesinde sağlanması, yönetilmesi ve sürdürülmesi için belirlediği gereksinimler ile açık bir yol haritası ortaya koyması,

- belki de en önemlisi ekinde, standart maddeleri ile GDPR ilişkilendirmesinin yapılmış olması (ki bu durum tasarım aşamasında da GDPR uyumunun dikkate alındığını göstermekte)

Yazımı sonuna kadar okuduğunuz için teşekkür ederim! Geri bildirimlerinizi yorumlar kısmında belirterek, yazılarımın gelişmesi için katkıda bulunabilirsiniz.

Referanslar:

- Henkoğlu, T., Yılmaz B. (2013). Avrupa Birliği (AB) Bilgi Güvenliği Politikaları. Hakemli Yazılar.

- McCumber, J. (1991). Information systems security: A comprehensive model. Proceedings 14th National Computer Security Conference. Baltimore: National Institude of Standarts and Technology.

- McCumber, J. (2005). Assessing and managing security risk in IT systems. Washington: CRC.